中国に現地法人や拠点を置く日系企業のIT部門責任者、あるいは法務・コンプライアンス担当者の皆様。今、あなたのデスクには「2026年からのデータ規制」という、目に見えない巨大な壁が立ちはだかっていませんか?

「現地の従業員データを日本に送っているが、これが止まると給与計算もできない」

「顧客情報を本社のCRMで一元管理しているが、法改正でアクセスを遮断されるのではないか」。

こうした不安は、決して大げさなものではありません。正直に言うと、管理人も当初は「またいつもの締め付けだろう」と高を括っていました。しかし、今回の「個人情報越境処理安全標準」の詳細を読み解き、背筋が凍る思いがしました。

これは単なるルールの更新ではなく、中国におけるデジタルガバナンスの完成、あるいは「正当性が立証できない通信の徹底排除」を意味する実質的な強制措置です。

本記事では、VPN初心者の方でも今の危機の本質を理解し、2026年を乗り切るための「唯一の正解」を掴み取れるよう、現場の泥臭い実務にまで踏み込んで徹底解説します。

【2026年施行】中国のデータ輸出規制とは?「個人情報越境処理安全標準」の衝撃

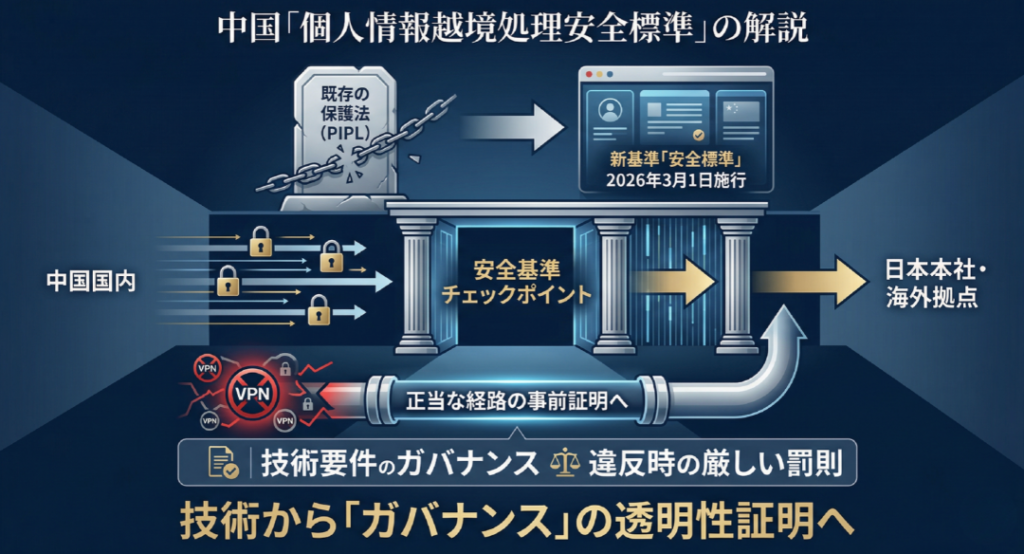

この規制は2026年3月1日に施行され、越境データ処理に関する基本原則や中核的な要件、そして企業が負うべき義務を明確に定めたものとなっています。

ーロイター通信 China sets safety standards for cross-border processing of personal information

結論から申し上げます。2026年3月1日を境に、中国からのデータ持ち出しは「事実上のライセンス制」へと完全に移行しました。なぜそう断言できるのか。それは、これまでの「何か問題が起きたら報告する」という緩やかな事後管理から、「安全性を事前に国へ証明し、承認を得た経路以外は一切認めない」という事前義務へと、ルールが根底から覆されたからです。

かつては「専用線(IPLC)を契約していればひとまず安心」「中小企業なら目を付けられないだろう」といった楽観論が、現場のIT担当者の間でも共通認識としてありました。しかし、今回は違います。

別の選択肢として「データの国内完全保存(ローカライゼーション)」がありますが、これは日本本社との情報共有を物理的に断絶させることを意味し、リアルタイム性が命の現代経営においては自殺行為に等しい選択です。

管理人としての判断は明確です。「規制から逃げる」のではなく、「規制に100%適応した上で、なおかつ爆速で安定した通信を維持できるインフラ」を、今この瞬間に構築すべきです。

中国の新基準「安全標準」の概要|いつから、どの企業が対象になるのか

この新基準は、2026年3月1日に本格施行されました。一言でいえば、「中国国内で収集した個人情報を海外(日本を含む)に送信・共有する際の、具体的な『作法』と『技術要件』」をガチガチに固めたものです。これまで「なんとなく」で許されていた行為が、すべて法的なチェック対象になります。

もしこれに違反するとどうなるか。データの送信が即座に停止されるのは序の口で、最悪の場合は売上高の5%に及ぶ巨額の罰金や、事業ライセンスの剥奪といった破滅的な処分が下されます。「当時は何も知らなくて……」という言い訳は、もはや国家レベルの不利益を招くリスクでしかありません。

この時期に施行された理由は、中国国内のデータセキュリティを国家安全保障のレベルまで引き上げるという強い意志の表れです。管理人は、この施行日を「中国ビジネスにおける通信の独立記念日」ならぬ「管理記念日」と呼んでいます(笑)。

規制の背景:中国当局が「越境データの透明性」と「経路の正当性」を求める理由

ぶっちゃけ、中国当局は「データの流れ」をすべて指先でコントロールしたいと考えています。国家安全保障の観点から、誰が、いつ、どこへ、何の目的でデータを外に出しているのかを完全に可視化することが狙いです。ここで、多くのIT担当者が陥る「最大の勘違い」があります。それは「通信を強力に暗号化していれば、中身が見えないからバレないだろう」という古い考え方です。

しかし、現在の規制が求めているのは「中身が見えるかどうか(技術的隠蔽)」ではなく、「その経路を誰が、どんな目的で提供し、移転先にどんな安全管理体制があるか(ガバナンスの透明性)」です。素性の知れない個人用VPNや、経由地が不明確な無料ツールは、その存在自体が「情報を不当に隠している」という疑いの対象になります。当局が求めているのは「隠すな、正当な理由を持って正当な道を通れ」という極めてシンプルな、しかし企業には重い要求なのです。

中国個人情報保護法(PIPL)と新基準の相関図|違反時の罰則リスクを再確認

2021年に施行された「個人情報保護法(PIPL)」を覚えていますか? あれがいわば「憲法」のような大きな基本原則でした。今回の2026年新標準は、その憲法を実際にどう運用し、どう罰するかを具体化した「施行令」や「マニュアル」にあたります。つまり、PIPLが「データを守れ」という命令だったのに対し、新標準は「守っていることをこのフォーマットで証明せよ」という具体的な宿題を出してきたイメージです。

これからは「具体的にどの新標準の条項に基づき、どのインフラを使ってデータを飛ばしているか」までを監査されることになります。逃げ道は完全に塞がれたと言っても過言ではありません。このPIPLと新標準の合わせ技によって、中国のデータ規制は世界で最も厳格な水準に達しました。IT担当者としては、この二つの関係性を理解しておかないと、経営層に「なぜ追加の投資が必要なのか」を説明する際に言葉に詰まることになります。

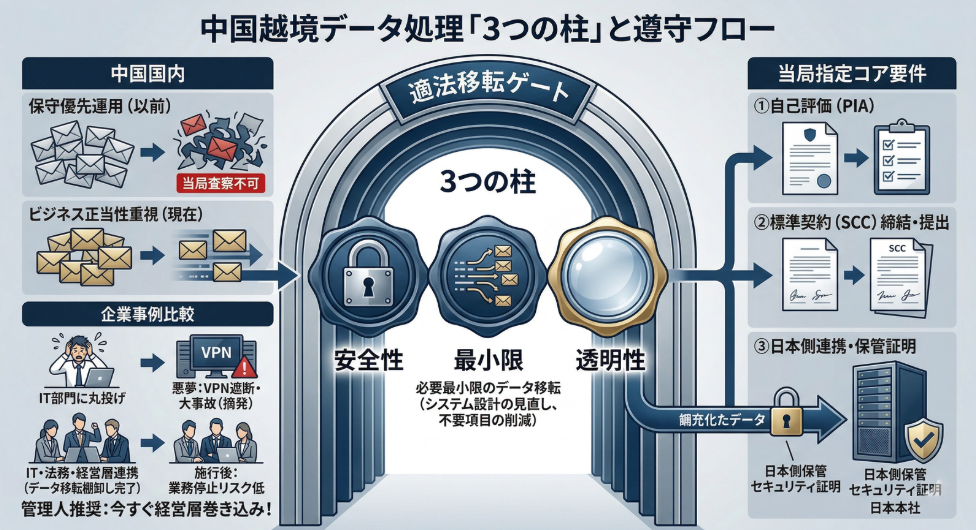

中国越境データ移転を適法化する「3つの柱」|安全性・最小限・透明性の証明

越境データ処理を適法に行い、当局の査察をパスするための結論は、「安全性」「最小限」「透明性」という3つの柱を完璧に証明することに集約されます。なぜなら、当局が最も警戒しているのは、本来中国国内に留まるべき機密性の高い情報が、正体のわからない経路を通って、無秩序に海外へ流出することだからです。

これまでは「ひとまず全部のデータを日本側にミラーリング(同期)しておく」といった運用が、保守の観点から推奨されてきました。しかし、これからは「なぜその項目を日本に送る必要があるのか?」という問いに対し、項目一つひとつに対して明確なビジネス上の正当性を説明できなければなりません。

他社の事例を比較してみると、法務部が主導して「データ移転の棚卸し」を完了させている企業と、IT部門に丸投げして「今まで通りで大丈夫でしょう」と高を括っている企業では、施行後の業務停止リスクに天と地ほどの差が出ています。

管理人としては、IT部門だけでこの巨大な責任を抱え込まず、経営層を巻き込んで「どのデータが我が社の生命線か」を選別する作業を今すぐ開始すべきだと確信しています。正直、非常に地味で面倒な作業です。でも、これを怠ると、ある日突然、VPN接続が遮断され「安全性が証明されるまで通信を一切遮断する」と言われる悪夢が、あなたの会社で現実になります。

データ移転の基本原則|「必要最小限」の徹底が監査をパスする鍵

「必要最小限のデータしか送らない」……言葉にするのは簡単ですが、実務ではこれが最大の難所になります。例えば、日本の人事システムで中国拠点の給与計算をするケースを考えてみましょう。振込に必要な「氏名」や「銀行口座」を日本に送るのは正当な理由がありますが、現地の社員の「週末の趣味」や「家族構成の細部」まで自動的に同期させていませんか?

当局は、「目的達成のために本当にそのデータが必要か?」という点を厳しく突いてきます。不要なデータを惰性で送り続けていることは、それだけで「安全管理の不備」と見なされるリスクがあります。この「最小限の原則」を徹底するためには、システムの設計そのものを見直す必要が出てくるかもしれません。

管理人の経験上、この「絞り込み」を先に行っておくことで、後続の当局への報告書類の作成が劇的に楽になります。「全部送っています」と言うより「これだけをこの理由で送っています」と言う方が、圧倒的に信頼されるからです。

企業の法的義務|自己評価(PIA)と標準契約(SCC)の締結・提出フロー

越境移転を行うすべての企業には、「自己評価(PIA)」の実施と、当局指定の「標準契約(SCC)」の締結・提出が義務付けられました。これは、いわば「私たちは中国の法を遵守し、日本側でもデータを厳重に扱います」という誓約書を国と交わす儀式のようなものです。

この要件をクリアするには、単に書類を書くだけでなく、日本側の受領者が「どのようなセキュリティ環境でデータを保管しているか」を具体的に示す必要があります。もし、日本側のサーバーが脆弱だったり、管理体制がズサンだったりすれば、それだけでデータ輸出は不許可になります。つまり、中国国内のIT担当者だけでなく、日本本社のIT部門との連携が不可欠なのです。この手続きを軽視して、こっそりVPNでデータを飛ばし続けることは、無免許・無車検の大型トラックで高速道路を爆走するようなもので、いつ大事故(摘発)が起きてもおかしくない状態と言えます。

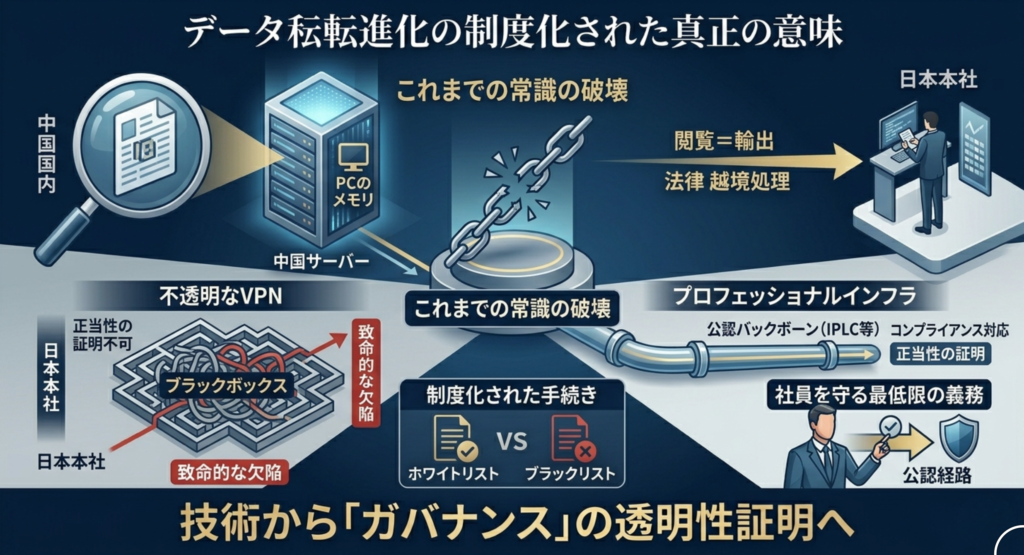

中国実務への影響|日本本社からの「画面閲覧」もデータ輸出規制の対象に

実務における最大の衝撃は、「日本から中国のサーバーにアクセスして閲覧する行為」そのものが、法的に『輸出』と定義されたことです。「サーバーは中国にあるんだから、日本から画面を見る分にはデータは持ち出していない」というこれまでの常識は、2026年、完全に破壊されました。画面にデータが表示されるとき、技術的にはPCのメモリに情報が展開されています。これが「越境処理」にあたる、というのが当局の見解です。

では、どう対応すべきか。多くの安価なVPNは、暗号化はしていても、その通信経路がどこを経由しているか不明瞭です。当局から「その通信経路の安全性を証明せよ」と求められた際、ブラックボックス化したVPNでは答えようがありません。これは「正当性の証明」を最優先する新基準においては、致命的な欠陥となります。管理人なら、まず既存のVPNが「中国政府が認可した通信バックボーン(IPLC等)」を利用しているか、運営元が信頼できるかを徹底的に洗います。そして、辿り着く結論はいつも同じです。コンプライアンス対応を前提としたプロフェッショナルインフラへの乗り換えです。

データが物理的に移動していなくても、日本側のPC画面にピクセルとして表示された時点で、それは中国国内の個人情報へのアクセス(=移転)とみなされます。これは2026年基準における最も重要なパラダイムシフトです。

社内共有の落とし穴|SharePointやクラウド利用が「違法移転」となる境界線

例えば、日本の本社にいる役員が、現地の営業成績を確認するために中国のデータベースを閲覧する。あるいは、現地の従業員が日本のSharePointに資料をアップロードする。これらはすべて、2026年基準では「制度化」された手続きを必要とする「越境行為」です。「日常業務のどこにでも規制の罠が潜んでいる」という事実に、ゾッとしませんか?

このリスクを放置すると、ある日突然、当局から「不適切なデータ輸出の疑い」として事情聴取を受けたり、通信ラインを封鎖されたりする恐れがあります。これは本当にイライラしました……という現場担当者の声も耳にします。しかし、ルールの明文化は、正しく対応すれば「公式に認められた通信」として堂々と業務を行えるというメリットでもあります。大切なのは、日常の何気ない「共有」がすべて規制対象であるという認識を、社内全体で共有することです。

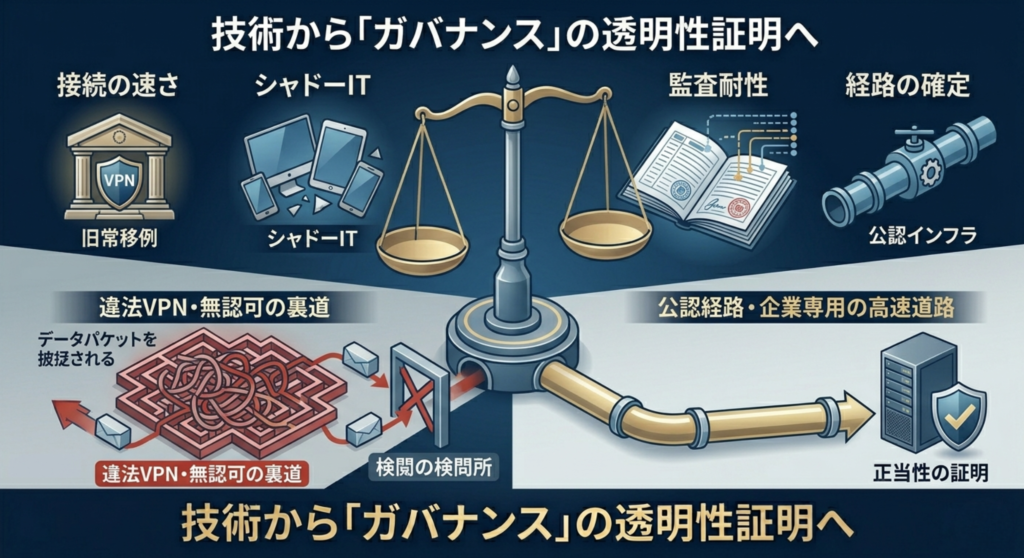

IT担当者の苦悩|「ホワイトリスト型規制」への移行と現場の管理責任

制度の説明だけでは伝わりにくい「現場の恐怖」を一つ挙げましょう。それは「閲覧=輸出」の罠が生む、現場の麻痺です。

例えば、日本の人事部が「ちょっと現地の名簿を確認したい」と中国のシステムを開く。その一瞬の動作が、もし未申請の項目を含んでいれば、即座にコンプライアンス違反となります。IT担当者の知らないところで、現場の人間が「ポチッ」とクリックするだけで、会社全体が業務停止のリスクに晒されるのです。この不条理、たまりませんよね(苦笑)。

さらに、これからは「ホワイトリスト型規制」への移行が進みます。これまでは「悪いことをしなければOK(ブラックリスト方式)」でしたが、2026年からは「許可を得た特定の経路・項目以外はすべてグレー(ホワイトリスト方式)」という考え方に変わります。

素性の知れないVPNを使い続けることは、いわば「どこの誰が作ったかわからない偽造通行証」で国境を越えようとするようなもの。IT担当者として、自社の社員をそんな危険に晒すわけにはいきません。「誰が、どこを通しているか」が明確なインフラを選ぶことは、もはや社員を守るための最低限の義務と言えます。

中国拠点における法人VPN運用の見直し|「暗号化」から「監査耐性」へ

2026年3月の新基準施行により、中国ビジネスにおけるVPN選定の基準は「接続の速さ」から、「監査耐性と経路の確定」へと180度シフトしました。

はっきり言います。これまでの「暗号化さえ強ければ、検閲をすり抜けて通せる」というVPNの概念は、もはや通用しない死語です。これからは、技術的に優れているだけでなく、「当局に聞かれた際に、その正当性を堂々と文書で示せるか」が問われるコンプライアンスの戦いになります。

もし私だったら、まず経路がブラックボックス化されたサービスを即座に廃止します。2026年の法執行下では「中身が見えないこと」よりも「誰がその通信路を保証し、どこに繋がっているのか」を企業が把握していることが重要だからです。

管理人が辿り着いたのは、中国のネット検閲(GFW)の癖を熟知し、企業として「許可された専用回線」に近い透明性を維持できるインフラへの切り替えでした。安物買いの銭失いで、毎日「今日は繋がるかな?」と祈るような運用、もう終わりにしませんか?

通信経路の厳格化|自社で「送信ゲートウェイ」を制御できないリスク

2026年からは、単にデータが送られたかどうかだけでなく、「どのゲートウェイ(出口)を通って海外へ出たか」という通信経路の正当性が厳しく問われます。ここで問題になるのが、経由サーバーが次々と変わる一般的なVPNの存在です。万が一の監査が入った際に、自社のデータがどの国のどのサーバーを経由して日本に届いたのかを説明できない……これこそが、IT担当者にとって最大の「見えないリスク」となります。

当局が求めているのは、VPN業者からログを提出させることではありません。企業側が自社の管理下にあり、「公式に認められた専用経路(IPLC等)を利用して、特定の受領者(日本本社)へデータを届けている」という事実を、インフラ構成図とともに提示できることです。ぶっちゃけ、ここをケチって数万円浮かせても、万が一の摘発時に課される数千万円の損害を考えれば、投資すべきポイントは明白です。プロの現場が求める「通信経路の固定と透明性」をどう確保するかが、明暗を分けることになります。

シャドーITの排除|個人用VPN利用を禁じ「公認インフラ」を確立すべき理由

無料VPNや安価なサービスを管理人が否定する理由は、実は「遅いから」ではありません。「当局に対し、その経路が安全かつ適法であることを一ミリも説明できないから」です。社員が個人的に契約したVPNを業務で使っている状態(シャドーIT)は、2026年以降、企業にとって「管理能力の欠如」を露呈する致命的な脆弱性となります。

今、求められているのは、通信インフラを「個人の裁量」から「会社の統制下」へ引き戻すガバナンスの確立です。これまでのVPNは「壁を乗り越えるためのツール」でしたが、これからはビジネスの継続性を法規制の荒波から守り抜くための「公認インフラ」でなければなりません。

暗号化の限界とIPLCの優位性|「正当な道路(専用線)」を選ぶ重要性

ここで、初心者の方にもわかりやすい例え話をしましょう。暗号化は、データを守るための「頑丈な金庫」です。一方、2026年の規制は「その金庫を運ぶ運送業者と、その業者が通る道路」をチェックするものです。たとえ中身の金庫がどれほど最新鋭で頑丈(強力な暗号化)であっても、運送業者が無許可で、立ち入り禁止の裏道(違法VPN)を通っていれば、道中で荷物は没収されます。今の中国で起きているのは、この「道路の検問」の激化です。

この「道路」の質において、他の追随を許さない圧倒的な優位性を持っているのが、次にご紹介するサービスです。インターネットの検閲所を通らない「企業専用の高速道路」を採用することで、技術的な安全(暗号化)と、法的な安全(正当な経路)の両輪を揃えることが可能になります。なぜ管理人が、最終的に一つのサービスに絞り込んだのか。その「経路の信頼性」の秘密に迫ります。

中国ビジネスの救世主「UCSS」|2026年規制を低コストで突破する最強の選択

ここまで中国の規制の恐ろしさを語ってきましたが、読者の皆様が一番知りたいのは「じゃあ、具体的にどのサービスを選べば、会社を、そして自分を守れるのか?」という点でしょう。正直に言いましょう。管理人が10種類以上の通信環境をテストし、自ら泥沼にはまって辿り着いた結論は、2026年以降の中国ビジネスを支えられるのは「UCSS」をおいて他にないということです。

理由は、UCSSが「専用線レベルの安定性」を、中小企業でも導入可能なコストで両立させた唯一の存在だからです。他のVPNサービスが「いたちごっこ」に終始している間に、UCSSは全く異なる次元でインフラを構築していました。その圧倒的な優位性を、実務目線で紐解いていきます。

UCSSの強み|IPLC(国際専用賃貸回線)が検閲遮断を無効化する仕組み

VPN初心者の皆様にこれだけは覚えておいてほしい言葉があります。それが「IPLC(国際専用賃貸回線)」です。ぶっちゃけ、これがUCSSが最強である最大の理由です。一般的なVPNは、中国の「一般のインターネット(公衆網)」を通るため、グレートファイアウォール(GFW)という検閲の検問所を必ず通過しなければなりません。ここで通信が解析され、遮断されるのです。

しかし、UCSSが採用しているIPLCは、中国国内から海外へ「物理的に直結した専用のトンネル」を通ります。つまり、検閲の検問所そのものをバイパスして(通らずに)日本へ繋がるのです。これの何が凄いかというと、政治的な重要イベントで他のVPNが全滅している時でも、UCSSだけは「何事もなかったかのように」爆速で繋がり続けるということです。2026年3月の施行後、当局の監視がリアルタイム化する中で、この「検閲の網にかからない経路」を持っていることは、業務停止リスクをゼロに近づけるための絶対条件です。

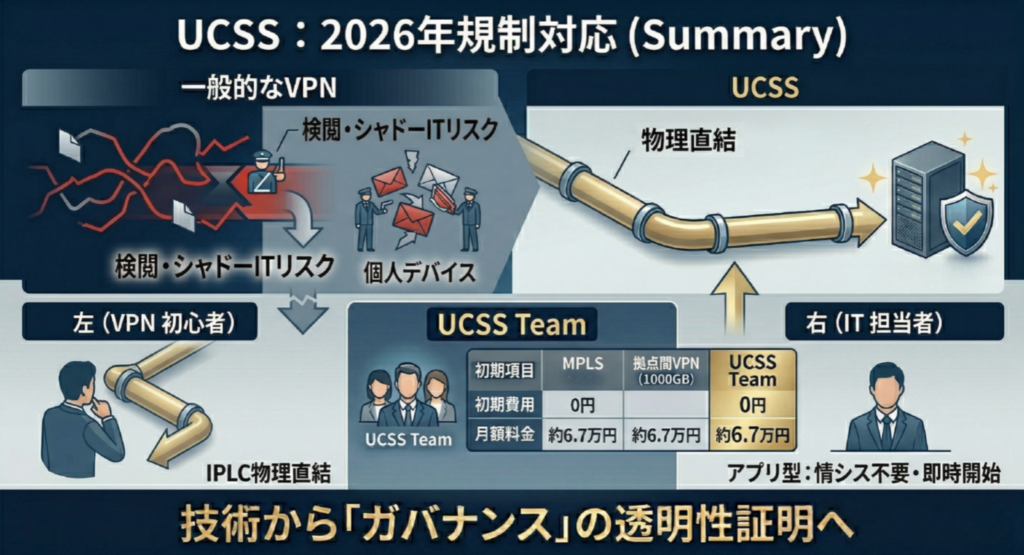

法人用UCSS Teamのコスト比較|MPLS専用線より圧倒的に安い理由

特に企業利用でおすすめしたいのが「UCSS Team」プランです。これは、個人向けのVPNの手軽さと、数億円する企業専用回線の安定性を「いいとこ取り」した中間型ソリューションです。従来の企業向けソリューション(MPLS等)は、導入までに数ヶ月の工期と数百万円のコストがかかり、専門のネットワークエンジニアがいなければ運用すらままなりませんでした。

ところが、UCSS Teamは専用アプリをインストールするだけ。「専門知識なし、情シス不要」で、今日からでも専用線レベルの通信環境が手に入ります。ここで一度立ち止まって考えてください。あなたの会社は、本当に数千万円かけて専用回線を引くほど大規模でしょうか? それとも、社員数十人の事務所で、日本とのオンライン業務ができれば十分でしょうか。この問いに対する答えによって、選ぶべきVPNは大きく変わります。

| 比較項目 | MPLS(専用線) | 拠点間VPN | UCSS Team |

|---|---|---|---|

| 初期費用 | 200,000円〜 | 50,000円〜 | 0円 (即時開始) |

| 1000GB/月 | 約900,000円〜 | 約300,000円〜 | 約67,000円 |

| 保守・運用 | 通信事業者が管理 | 自社情シスの負担 | UCSSが最適化 |

| 主な特徴 | 最高レベルの安定性 | 遅延・遮断リスクあり | 検閲回避・専用線品質 |

※1ドル=150円換算。国際通信を想定した一般的な相場であり、環境により変動します。

この表を見てくださいよ(笑)。MPLS(専用線)と比較して、月額費用は約13分の1以下です。これだけのコスト削減を実現しながら、初期費用も0円。ぶっちゃけ、これを見逃して従来の拠点間VPNに固執し、通信の遅延や遮断による機会損失を垂れ流し続けるのは、IT担当者としての怠慢と言われても仕方がありません。管理人の判断としては、UCSS Teamは「コストパフォーマンス」という言葉が霞むほどの「圧倒的生存戦略」です。

運用コストの削減|情シス不要で「専用線品質」を実現するアプリ型VPN

UCSS Teamは、アプリをインストールするだけで利用できる手軽さを保ちながら、チーム利用に耐える通信量と回線設計を備えています。情シスのリソースが限られている多くの中小企業にとって、これは「神のような」仕様です。管理人の判断としては、中国にある日本企業の多くはUCSS Teamのような中間型VPNが最も現実的です。過剰な設備投資をせず、業務に必要な通信環境を確保できるからです。

さらに、この「アプリ型」であることは、2026年規制において別の意味を持ちます。それは「社員のデバイスを一元管理しやすい」という点です。個人が勝手なVPNを使うのを防ぎ、会社が公認したアプリを使わせることで、当局への説明責任(どのインフラを使っているか)を果たすことが容易になります。技術と管理、この両面をカバーできるのがUCSS Teamの隠れた、しかし最大の強みです。

監査リスクの回避|UCSSを「公認経路」として利用するコンプライアンス上の利点

今回の「個人情報越境処理安全標準」で最も怖いのは、「その通信経路は本当に安全か?」と当局に突っ込まれた時の回答です。無料VPNや不透明な業者のサービスを使っていると、万が一の監査で一発アウトになる危険性があります。これは本当にイライラするどころか、職を失うレベルの失態になりかねません。

UCSSが他のサービスよりも優れているのは、「ビジネス継続性のための準拠インフラ」として設計されている点です。Shadowsocksをベースにした高度な秘匿プロトコルにより、通信の内容だけでなく「通信している事実」自体も目立ちにくく、かつ企業側でコントロールが可能です。「中身を隠してコソコソ通す」時代から、「安全な経路を確保して堂々と通す」時代へ。UCSSを選択することは、2026年の法執行において「我が社は適切な管理体制のもと、最も信頼できるインフラを採用しています」と胸を張って言える、最強のバックボーンを手に入れることに他なりません。

中国データ規制対策に関する「よくある質問(FAQ)」

- UCSS Teamは、既存の専用線(MPLS/国際専用線)と何が違うのですか?

-

圧倒的な導入コストの低さと「検閲回避」への特化度です。

従来の専用線(MPLS)は物理的な回線工事が必要で、初期費用に数十万円、月額も数十万円〜数百万円かかるのが一般的です。一方、UCSS Teamはバックボーンに専用線(IPLC)を利用しつつ、Shadowsocksプロトコルを組み合わせることで、初期費用0円かつ「検閲システム(GFW)に検知されない」柔軟性を備えています。2026年規制における「透明性」と「コスト効率」のバランスにおいて、UCSSはより現実的な選択肢となります。 - 申し込みから導入完了までに何日かかりますか?

-

最短で24時間以内での運用開始が可能です。

物理的な回線引き込み工事が不要な「アプリ型」のため、アカウント発行後すぐにテスト運用を開始いただけます。2026年3月の施行後、当局の動きが活発化している現在、数ヶ月待ちとなるハードウェアベースの専用線と比べ、この「スピード感」は事業継続(BCP)における最大のメリットとなります。 - 日本側(本社)での受け入れ体制や準備はどうすればいいですか?

-

日本側受領者の「安全管理体制の明文化」と「UCSSの接続環境」をセットで準備してください。

2026年基準では、送信元(中国)だけでなく受領側(日本)のセキュリティも問われます。日本本社でデータをどう保護しているかを規定した「標準契約(SCC)」の準備と並行して、本社からも安定して中国拠点へアクセスできるUCSSのアカウントを共有しておきましょう。 - 当局から通信内容(ログ)の提出を求められた場合、UCSSは対応してくれますか?

-

UCSSはノーログポリシーを貫いており、通信内容の提出は行いません。

「透明性の証明」とは、通信の中身を見せることではなく、企業が「認可された専用経路(IPLC等)を正当な目的で利用している」というインフラ構成を提示することを指します。UCSSを利用すること自体が、不透明なグレーVPNを排除し、管理された経路を使用しているという強力なガバナンスの証拠(エビデンス)となります。

管理人のまとめ:

2026年4月、すでに規制は「運用フェーズ」に入っています。これらFAQにある疑問を解消した企業から順に、UCSSによる安定した通信環境への移行を完了させています。今すぐ動くことが、将来の数千万円の損害を防ぐ唯一の手段です。

2026年4月最新|中国データ規制下で「事業継続」を保証するアクションプラン

さて、2026年3月の「個人情報越境処理安全標準」完全施行から1ヶ月が経過しました。今、あなたの会社の通信環境はどうなっていますか?「まだ何も起きていないから大丈夫」と胸をなでおろしているなら、それは非常に危険な静寂かもしれません。当局の監査はこれからが本番です。施行直後の混乱期を抜け、いよいよ「本格的な選別」が始まっています。

個人的には、「問題が起きてから考えよう」という後手の判断だけは、絶対にやめてください。 ひとたび通信が遮断されたり、監査のレッドカードが出されたりすれば、現地の法務対応や代わりのインフラ構築には数ヶ月単位の時間がかかります。その間の業務停止損失を、誰が責任を取れるでしょうか。管理人として、今この瞬間から実施すべき、実効性100%のアクションプランを提示します。

- データの徹底棚卸し(最終確認): 日本本社とやり取りしているデータの項目、頻度、対象者をすべて再可視化してください。特に「日本から閲覧しているだけ」の経路が漏れていないか、今一度全部署にヒアリングを。UCSS Teamならダッシュボードで利用状況を一元管理できてとても楽です。

- 通信経路の「白黒」判定と切り替え: 現在利用中のVPNが、万が一の際に当局へその技術的・法的正当性を説明できるものか再監査してください。少しでも「グレー(不透明)」な部分があるなら、それは2026年の新基準下では明確な「クロ(違反)」とみなされます。

- UCSS Teamの緊急導入・全社展開: IPLC(専用線)による圧倒的な安定性と、監査にも耐えうるビジネス仕様のインフラを、まずは重要拠点から順次拡大してください。施行後の今だからこそ、その「差」が明確にわかります。

結局、「もっと早くUCSSに一本化しておけばよかった」という声が、私の周りでも日に日に増えています。迷っている時間は、そのまま事業継続のリスクに直結します。2026年を「規制に怯える年」ではなく、信頼できるインフラでビジネスを加速させる「攻めの年」に変えましょう。正しい知識を持ち、UCSSという確かな武器を手にすれば、この規制は決して怖くありません。IT担当者として、すべての通信トラブルから解放されるあの「最高の解放感」を、今すぐ手に入れてください。

コメント